Cómo llevar a cabo la adaptación de una pyme a la normativa de protección de datos de carácter personal

Cómo llevar a cabo la adaptación de una pyme a la normativa de protección de datos de carácter personal

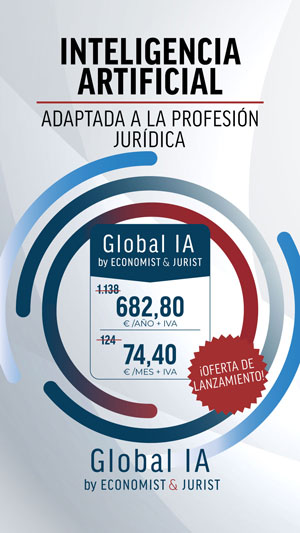

(Imagen: E&J)

En la anterior fase se procedió a la adecuación de la empresa a los principios recogidos en la LOPD, con lo que nos encontramos en posición de elaborar el Documento de Seguridad, exigido en el artículo 8 del Reglamento de Medidas de Seguridad (RMS). En este sentido, dicho artículo impone al responsable del fichero la obligación de elaborar e implantar la normativa de seguridad (medidas de índole técnica y organizativa), mediante un documento de obligado cumplimiento para el personal con acceso a los datos automatizados de carácter personal y a los sistemas de información, y con el contenido mínimo establecido en los artículos 8 y 15 del RMS. El contenido del Documento de Seguridad puede articularse de la siguiente forma: 1.- Introducción y objeto del Documento de Seguridad: En la introducción haremos referencia al motivo por el cual se ha procedido a elaborar dicho documento, y su estructura básica, siempre en función de los artículos 8 y 15 del RMS. En este punto deberá, asimismo, hacerse mención de la obligación de actualización del Documento de Seguridad, en virtud de lo establecido en el artículo 8.3 del RMS; así como a la obligatoriedad de que el contenido del Documento de Seguridad se adecue a las disposiciones vigentes en materia de seguridad de los datos de carácter personal. 2.- Ámbito de aplicación del Documento de Seguridad: Se deberá especificar detalladamente el ámbito de aplicación del Documento de Seguridad respecto de los recursos protegidos. A modo de ejemplo, transcribimos los puntos que pueden incluirse en este apartado: a.- Relación de los ficheros que contienen datos de carácter personal. b.- Relación de los sistemas informáticos que tratan ficheros con datos personales. c.- Relación del personal afectado por el Documento de Seguridad. 3.- Medidas, normas, procedimientos, reglas y estándares encaminados a garantizar el nivel de seguridad exigido en el RMS: En este punto deberán detallarse cuáles son los procedimientos, reglas y normas a seguir en materia de datos personales según la tipología de los datos tratados, como por ejemplo: - Acceso a datos por redes de comunicaciones (art. 5 RMS). - Régimen de trabajo fuera de los locales de la ubicación del fichero (art. 6 RMS). - Ficheros temporales (art. 7 RMS). - Identificación y autenticación (arts. 11 y 18 RMS). - Control de acceso lógico (arts. 12 y 24 RMS). - Gestión de soportes (arts. 13, 20 y 23 RMS). - Control de acceso físico (art. 19 RMS). - Pruebas con datos reales (art. 22 RMS). - Transmisión de datos por redes de telecomunicaciones (art. 26 RMS). - Registro de incidencias (arts. 10 y 21 RMS). - Copias de respaldo y recuperación (arts. 14 y 25 RMS). - Funciones y obligaciones del personal (art. 9 RMS). En cuanto a la elaboración del Documento de Seguridad, normalmente, éste será elaborado por la persona designada dentro de la empresa como Responsable de Seguridad en materia de protección de datos personales. No obstante, no existe ningún impedimento para que dicho documento sea elaborado por más de una persona, en aquellos casos en que se considere oportuno en función de la estructura organizativa de la empresa, o por razones de especial conocimiento de la materia. Por último, reiterando la obligación de actualización del Documento de Seguridad, debe señalarse que se habrá de estar especialmente atento a los cambios en los ficheros protegidos, cuando tales cambios puedan suponer una elevación o disminución del nivel de seguridad (y medidas consiguientes), aplicable al mismo. Sin olvidar, claro está, la obligación de que el Documento de Seguridad deba adecuarse, en cada momento, a la normativa vigente en Protección de Datos de Carácter Personal, y a la situación específica de la empresa. Afina y Écija Abogados ofrecen a pymes y profesionales un paquete de soluciones jurídico-técnicas integradas que les permiten dejar en manos de especialistas la gestión y el control de la aplicación de la LOPD y de los servicios de seguridad informática. El software de banckup distribuido por Afina permite cifrar y comprimir todos los datos desde su origen, facilitando al usuario el cumplimiento de lo establecido por la LOPD, de forma automática y con garantías de seguridad. Los profesionales también pueden disponer de los servicios de Seguridad Gestionada que presta Afina a través de la plataforma Redsec.net, gracias a los que pueden proteger sus redes informáticas con todas las tecnologías que precisen por un precio asequible. ECIJA ABOGADOS

Premium

Premium